Metasploitin yleiset haasteet

1. Asennus- ja asennusongelmat

Yksi useiden käyttäjien kohtaamista ensimmäisistä haasteista on asennus- ja asennusmenettely. Metasploit perustuu erilaisiin riippuvuuksiin, jotka vaativat tarkan konfiguroinnin. Jos tätä asennusta ei suoriteta oikein, se voi johtaa erilaisiin ongelmiin, mukaan lukien moduulien tai komponenttien puuttuminen, jotka eivät toimi suunnitellusti.

Ratkaisu:

Tarkista riippuvuudet : Varmista, että kaikki tarvittavat riippuvuudet on asennettu ja että ne pidetään ajan tasalla. Metasploitin virallinen dokumentaatio tarjoaa yksityiskohtaisen luettelon eri käyttöjärjestelmille räätälöidyistä edellytyksistä. Suorita Linux-järjestelmäsi täydellinen päivitys ja päivitys käyttämällä seuraavaa komentoa:

sudo osuva päivitys -ja && sudo sopiva päivitys -ja && sudo apt dist-upgrade -ja

Käytä Penetration Purpose Linux Distroa : Asennusprosessin virtaviivaistamiseksi harkitse Penetration Linux -jakelun, kuten Kali Linuxin, käyttöä, jossa on esiasennettu Metasploit.

2. Tietokantayhteysvirheet

Metasploit luottaa tietokantaan tallentaakseen tiedot kohteista, haavoittuvuuksista ja istuntodatasta. Yhteysongelmat tietokannan kanssa voivat haitata testauksen työnkulkua.

Ratkaisu:

Tietokannan konfigurointi : Varmista, että tietokanta-asetukset Metasploitissa on määritetty oikein. Tarkista valtuustiedot, isäntäosoitteet ja portit.

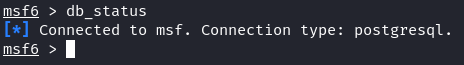

Tietokannan ylläpito : Ylläpidä tietokantaa säännöllisesti suorittamalla 'db_status'-komento tarkistaaksesi yhteyden tilan.

3. Moduulien yhteensopivuusongelmat

Metasploit-moduulit ovat ratkaisevia onnistuneen hyödyntämisen kannalta. Yhteensopivuusongelmia voi ilmetä käytettäessä moduuleja, jotka eivät vastaa kohdejärjestelmän kokoonpanoa.

Ratkaisu:

Moduulin validointi : Tarkista aina moduulien yhteensopivuus kohdejärjestelmän kanssa. Käytä 'check'-komentoa tarkistaaksesi, sopiiko tietty moduuli kohteeseen.

Moduulien mukauttaminen : Mukauta tarvittaessa olemassa olevia moduuleja tai luo omasi sopimaan kohdeympäristöön.

4. Palomuuri- ja virustorjuntahäiriöt

Palomuurit ja virustorjuntaohjelmistot voivat estää Metasploitin liikenteen ja estää onnistuneen hyödyntämisen.

Ratkaisu:

Hyötykuorman salaus : Käytä hyötykuorman salaus- ja hämärätekniikoita välttääksesi tietoturvaohjelmiston havaitsemisen.

Portin skannaus : Käytä työkaluja, kuten Nmap, suorittaaksesi salaperäisen porttitarkistuksen ennen Metasploitin käynnistämistä välttääksesi huomion kiinnittämisestä toimintoihisi.

5. Istunnon vakausongelmat

Kun onnistunut hyväksikäyttö on suoritettu, vakaan istunnon ylläpitäminen on välttämätöntä hyväksikäytön jälkeisille toimille. Istunnon menetys voi häiritä edistymistäsi.

Ratkaisu:

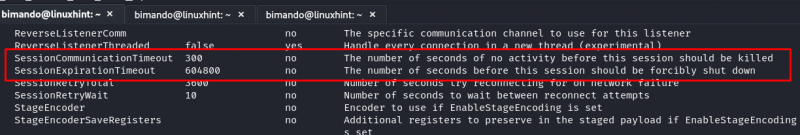

Session Keep-Alive : Määritä istunnon säilytysasetukset varmistaaksesi vakaat yhteydet. Metasploit tarjoaa edistyneitä vaihtoehtoja istuntojen ylläpitämiseen asettamalla 'SessionCommunicationTimeout'- ja 'SessionExpirationTimeout'-arvot pidemmiksi. Näet msfconsole-ikkunoiden lisäasetukset kirjoittamalla seuraavan:

msf > näytä edistynyt

Tällä lisäasetuksella on oletusarvot, joita voit mukauttaa. Voit pidentää 'SessionCommunicationTimeout'- ja 'SessionExpirationTimeout'-arvoja kirjoittamalla seuraavat:

msf > aseta SessionCommunicationTimeout < korkeampi arvo >msf > aseta SessionExpirationTimeout < korkeampi arvo >

Istunnon kääntyminen : Ota käyttöön istunnon kiertotekniikat pääsyn ylläpitämiseksi, vaikka ensimmäinen istunto katoaisi.

6. Hyödyntämisen epäonnistumiset

Huolimatta huolellisesta suunnittelusta, kaikki hyväksikäyttöyritykset eivät onnistu. Tehokkaan vianmäärityksen kannalta on tärkeää ymmärtää, miksi hyväksikäyttö epäonnistui.

Ratkaisu:

Lokianalyysi : Analysoi Metasploitin lokit virheilmoituksien ja vihjeiden varalta, miksi hyväksikäyttö epäonnistui. Lokit voivat tarjota arvokasta tietoa siitä, mikä meni pieleen.

Vaihtoehtoiset hyväksikäytöt : Jos yksi hyväksikäyttö epäonnistuu, harkitse vaihtoehtoisten hyväksikäyttöjen tai erilaisten hyökkäysvektorien kokeilemista.

7. Resurssiintensiivisyys

Metasploit voi olla resurssivaltaista, mikä johtaa järjestelmän hidastumiseen tai kaatumiseen, etenkin laajojen tarkistusten tai hyökkäysten aikana.

Ratkaisu:

Resurssienhallinta: Varaa riittävästi järjestelmäresursseja (CPU, RAM) Metasploitille resurssien ehtymisen estämiseksi. Harkitse Metasploitin käyttämistä omistetuissa koneissa tai virtualisoiduissa ympäristöissä.

Kuristus : Käytä kuristusasetuksia rajoittaaksesi hyväksikäyttöyritysten määrää, mikä vähentää kohdejärjestelmän rasitusta.

Johtopäätös

Läpäisytestauksen alalla Metasploitin hallitseminen on matka täynnä haasteita ja voittoja. Tämä opas antoi näkemyksiä yleisistä ongelmista, joita kohdataan Metasploitin läpäisytestauksen aikana, ja tarjosi käytännön ratkaisuja niiden ratkaisemiseen. Muista, että vianetsintä on olennainen taito jokaiselle kyberturvallisuuden ammattilaiselle. Jatkuvasti parantamalla vianetsintäkykyjäsi pystyt paremmin navigoimaan eettisen hakkeroinnin monimutkaisessa maailmassa ja turvaamaan digitaalisen maiseman.