ARP-huijaushyökkäyksessä käytettävät työkalut

ARP-huijauksen aloittamiseen on saatavilla monia työkaluja, kuten Arpspoof, Cain & Abel, Arpoison ja Ettercap.

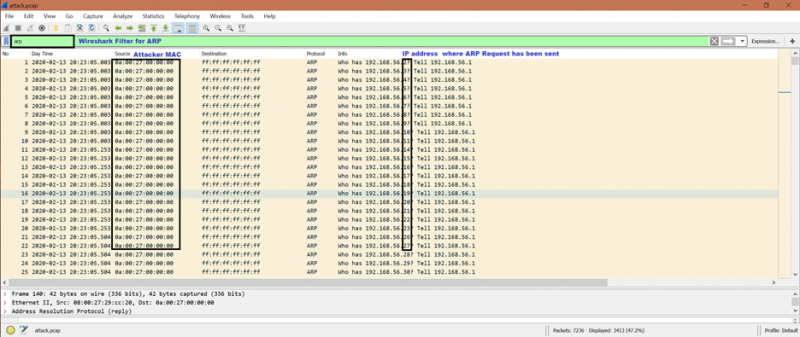

Tässä on kuvakaappaus, joka näyttää, kuinka mainitut työkalut voivat lähettää ARP-pyynnön kiistanalaisena:

ARP-huijaushyökkäys yksityiskohtaisesti

Katsokaamme joitain kuvakaappauksia ja ymmärrämme ARP-huijauksen vaihe vaiheelta:

Vaihe 1 :

Hyökkääjä odottaa saavansa ARP-vastauksen, jotta se voi oppia uhrin MAC-osoitteen. Jos nyt mennään pidemmälle annetussa kuvakaappauksessa, voimme nähdä, että IP-osoitteista 192.168.56.100 ja 192.168.56.101 on 2 ARP-vastausta. Tämän jälkeen uhri [192.168.56.100 ja 192.168.56.101] päivittää ARP-välimuistiaan, mutta ei kysynyt takaisin. Joten ARP-välimuistin merkintää ei koskaan korjata.

ARP-pyyntöpakettien numerot ovat 137 ja 138. ARP-vastauspakettien numerot ovat 140 ja 143.

Siten hyökkääjä löytää haavoittuvuuden tekemällä ARP-huijauksen. Tätä kutsutaan 'hyökkäykseksi'.

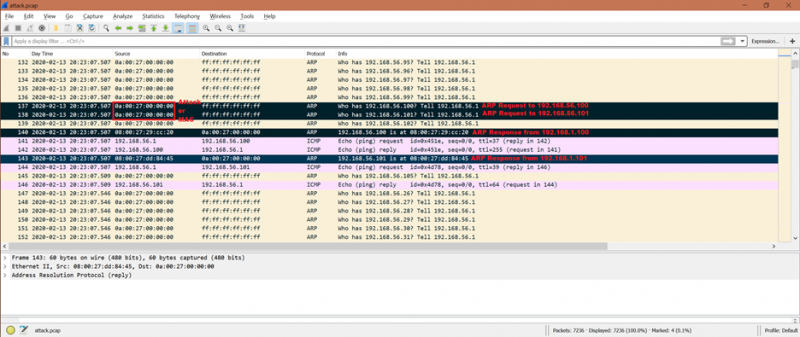

Vaihe 2:

Pakettien numerot ovat 141, 142 ja 144, 146.

Edellisestä toiminnasta hyökkääjällä on nyt voimassa olevat MAC-osoitteet 192.168.56.100 ja 192.168.56.101. Seuraava askel hyökkääjälle on lähettää ICMP-paketti uhrin IP-osoitteeseen. Ja voimme nähdä annetusta kuvakaappauksesta, että hyökkääjä lähetti ICMP-paketin ja sai ICMP-vastauksen numeroista 192.168.56.100 ja 192.168.56.101. Tämä tarkoittaa, että molemmat IP-osoitteet [192.168.56.100 ja 192.168.56.101] ovat tavoitettavissa.

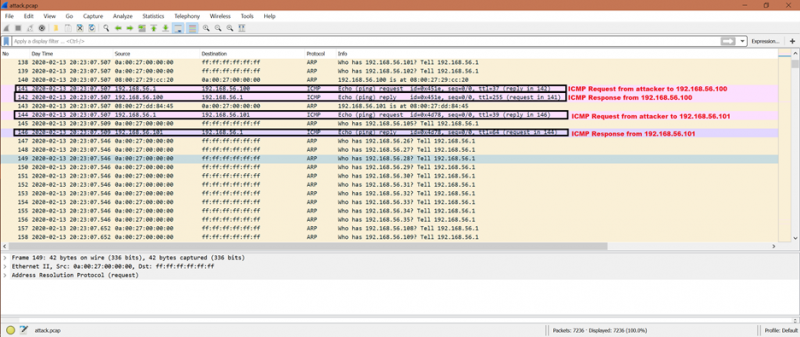

Vaihe 3:

Näemme, että viimeinen ARP-pyyntö 192.168.56.101 IP-osoitteelle vahvistaa, että isäntä on aktiivinen ja sillä on sama MAC-osoite 08:00:27:dd:84:45.

Annettu pakettinumero on 3358.

Vaihe 4:

On olemassa toinen ICMP-pyyntö ja vastaus, jonka IP-osoite on 192.168.56.101. Pakettien numerot ovat 3367 ja 3368.

Tästä voimme ajatella, että hyökkääjä on kohdistettu uhriin, jonka IP-osoite on 192.168.56.101.

Nyt kaikki tiedot, jotka tulevat IP-osoitteesta 192.168.56.100 tai 192.168.56.101 IP-osoitteeseen 192.168.56.1, saavuttavat MAC-osoitteen hyökkääjän, jonka IP-osoite on 192.168.56.1.

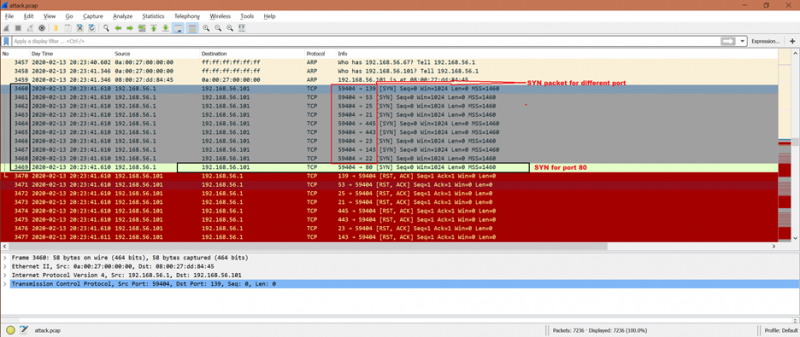

Vaihe 5:

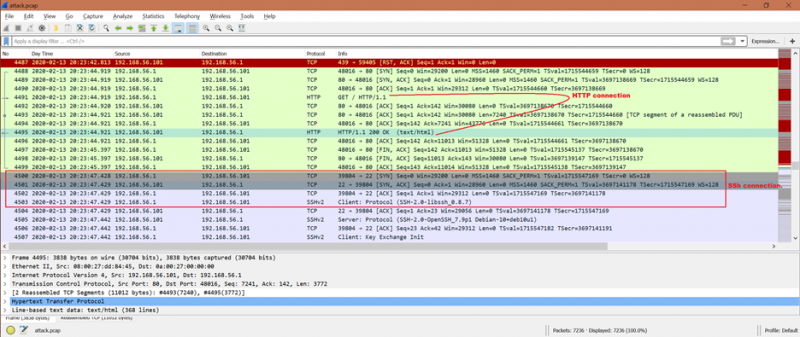

Kun hyökkääjällä on pääsy, se yrittää muodostaa todellisen yhteyden. Annetusta kuvakaappauksesta voimme nähdä, että hyökkääjä yrittää muodostaa HTTP-yhteyden. HTTP:n sisällä on TCP-yhteys, mikä tarkoittaa, että siellä pitäisi olla 3-WAY kättely. Nämä ovat TCP:n pakettivaihdot:

SYN -> SYN+ACK -> ACK.

Annetusta kuvakaappauksesta voimme nähdä, että hyökkääjä yrittää uudelleen SYN-pakettia useita kertoja eri porteissa. Kehysnumero 3460 - 3469. Pakettinumero 3469 SYN on portille 80, joka on HTTP.

Vaihe 6:

Ensimmäinen onnistunut TCP-kättely näkyy annetussa kuvakaappauksessa seuraavilla pakettinumeroilla:

4488: SYN-kehys hyökkääjältä

4489: SYN+ACK-kehys alkaen 192.168.56.101

4490: ACK-kehys hyökkääjältä

Vaihe 7:

Kun TCP-yhteys on onnistunut, hyökkääjä voi muodostaa HTTP-yhteyden [kehysnumero 4491 - 4495] ja sen jälkeen SSH-yhteyden [kehysnumero 4500 - 4503].

Nyt hyökkäyksellä on tarpeeksi hallintaa, jotta se voi tehdä seuraavat:

- Istuntokaappaushyökkäys

- Mies keskellä -hyökkäys [MITM]

- Palvelunestohyökkäys (DoS).

Kuinka estää ARP-huijaushyökkäys

Tässä on joitain suojatoimenpiteitä, joilla voidaan estää ARP-huijaushyökkäys:

- 'Staattinen ARP' -merkintöjen käyttö

- ARP-huijausten havaitsemis- ja estoohjelmisto

- Pakettisuodatus

- VPN:t jne.

Voisimme myös estää tämän toistumisen, jos käytämme HTTPS:ää HTTP:n sijaan ja käytämme SSL- (Secure Socket layer) -kuljetuskerroksen suojausta. Tämä on niin, että kaikki viestintä on salattu.

Johtopäätös

Tästä artikkelista saimme perusidean ARP-huijaushyökkäyksestä ja siitä, kuinka se voi käyttää minkä tahansa järjestelmän resursseja. Lisäksi tiedämme nyt, kuinka lopettaa tällainen hyökkäys. Nämä tiedot auttavat verkonvalvojaa tai järjestelmän käyttäjää suojautumaan ARP-huijaushyökkäyksiltä.