Tämä artikkeli havainnollistaa:

- Kuinka luoda Kubernetes-salaisuus?

- Kuinka saada dekoodattu salaisuus Kubernetesissa?

- Kuinka saada dekoodattu salaisuus View-Secret-paketin avulla?

- Johtopäätös

Kuinka luoda Kubernetes-salaisuus?

Kubernetesissa on erityyppisiä salaisuuksia. Yleistä salaisuutta käytetään yleisten tietojen, kuten käyttäjätunnusten ja tunnuksien, tallentamiseen, TLS-salaisuutta käytetään tls-varmenteen ja -avaimen tallentamiseen, ja Docker-rekisterin salaisuus tallentaa Dockerin kirjautumistiedot.

Esittelyä varten luomme yleisen salaisuuden käyttäjänimen ja salasanan tallentamiseksi alla oleviin ohjeisiin.

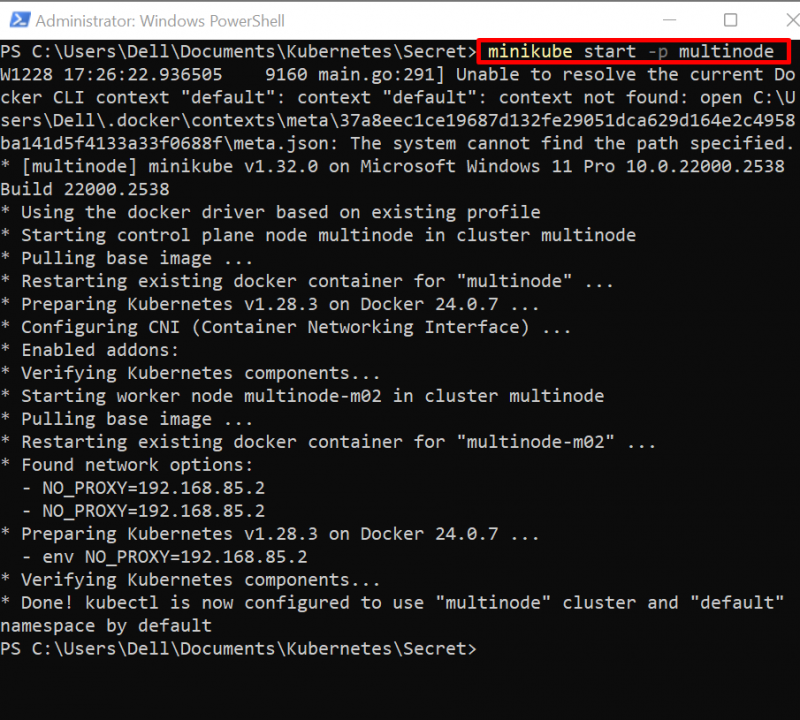

Vaihe 1: Käynnistä klusteri

Käynnistä ensin Kubernetes-klusteri. Voit tehdä sen käyttämällä ' minikube aloitus 'komento:

minikube aloitus -s monisolmu

Yllä olevassa komennossa aloitamme monisolmuisen minikube-klusterin:

Vaihe 2: Luo tunnistetiedosto

Luo seuraavaksi kaksi tekstitiedostoa nimeltä 'käyttäjänimi.txt' ja 'salasana.txt' tallentaaksesi käyttäjänimen ja salasanan.

Vaihe 3: Luo salaisuus

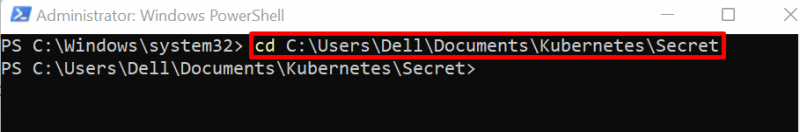

Siirry seuraavaksi hakemistoon, johon olet luonut tunnistetiedostot:

CD C:\Users\Dell\Documents\Kubernetes\Secret

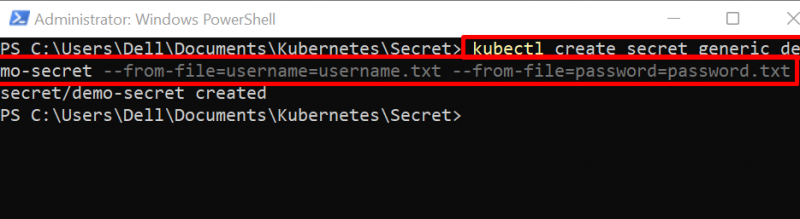

Luo uusi salaisuus käyttämällä ' kubectl luo salaisuus

Vaihe 4: Hanki salaisuus

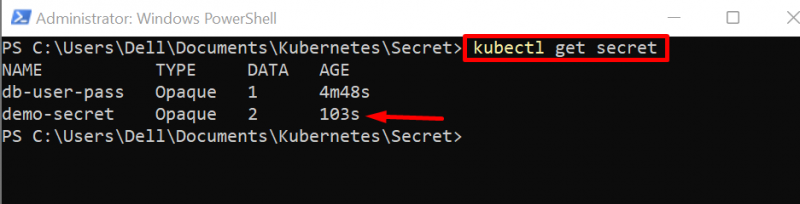

Varmista, että luettele salaisuus alla olevalla komennolla

kubectl saada salaisuusTulos osoittaa, että uusi salaisuus on luotu onnistuneesti:

Kuinka saada dekoodattu salaisuus Kubernetesissa?

Joskus käyttäjiä voidaan vaatia tarkastelemaan salaisia tietoja eri syistä, kuten virheenkorjaustarkoituksiin, valtuustietojen tarkastelemiseen vahvistusta varten ja monista muista syistä. Saadaksesi purettu salaisuus Kubernetesissa seuraamalla alla olevaa esitystä.

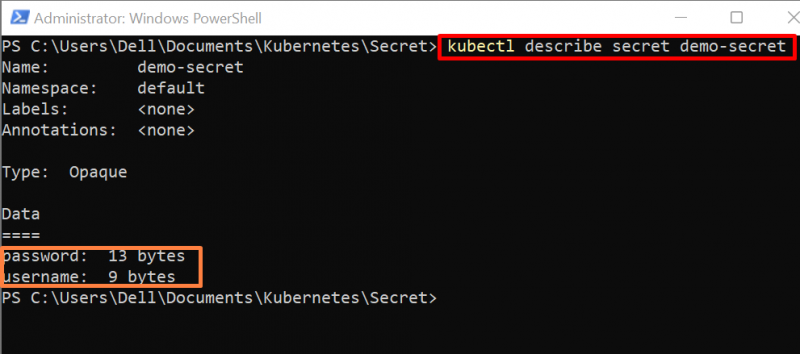

Vaihe 1: Kuvaile Secret

' kubectl kuvata ' näyttää yksityiskohtaisen yhteenvedon kubernetes-resurssista. Nähdäksesi salaiset tiedot, käytä ' kubectl description secret

Tässä yllä oleva komento näyttää salaisen datan koon vain tavuina, mutta ei paljasta salaisia tietoja alla esitetyllä tavalla:

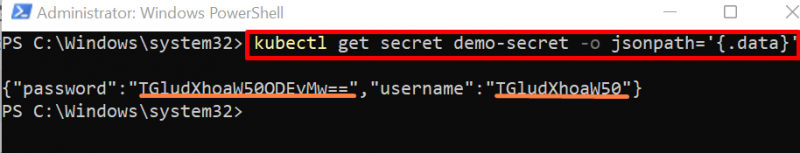

Vaihe 2: Hanki salaiset tiedot Json-muodossa

Saadaksesi salaiset tiedot json-muodossa, käytä alla olevaa komentoa:

kubectl saada salainen demo-salaisuus -O jsonpath = '{.data}'Alla oleva tulos näyttää base64:ään koodatut salaiset tiedot:

Nähdäkseen salaisuuden käyttäjän on purettava salaisuus. Jos haluat purkaa salaisuuden base64:stä todelliseen muotoon, käyttäjällä on oltava bash-pääte, joka suorittaa bash-komennon. Asenna bash-pääte seuraamalla ' Lisää Git Bash Windows Terminaaliin ”artikkeli.

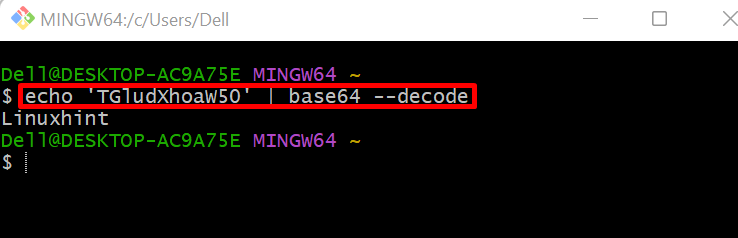

Vaihe 3: Dekoodaa salaisuus

Jos haluat purkaa salaisuuden, käynnistä ensin 'git bash' -pääte. Suorita sen jälkeen ' echo

Tässä olemme purkaneet käyttäjänimen:

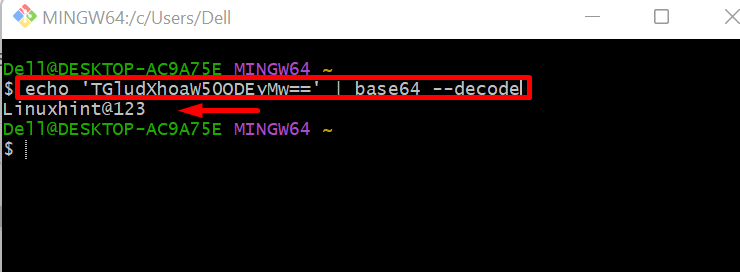

Jos haluat purkaa salasanan, käytä ' echo

Kuinka saada dekoodattu salaisuus View-Secret-paketin avulla?

Kubernetes-käyttäjät voivat purkaa salaisuuden käyttämällä erilaisia paketteja ja ' näkymä-salaisuus '-paketti on yksi niistä, joka voidaan asentaa ja käyttää helposti jollain Kubernetes-tuetuista laajennuksista' Veri ”. Asenna ja käytä ' näkymä-salaisuus ”-paketti, seuraa alla olevaa esittelyä:

Edellytys: Asenna Krew Plugin

Krew-laajennus on yksi Kubernetes-laajennuksista, joita voidaan käyttää eri pakettien asentamiseen lisätoimintojen tarjoamiseksi Kubernetes-resursseille. Asenna krew järjestelmään suorittamalla alla olevat vaiheet.

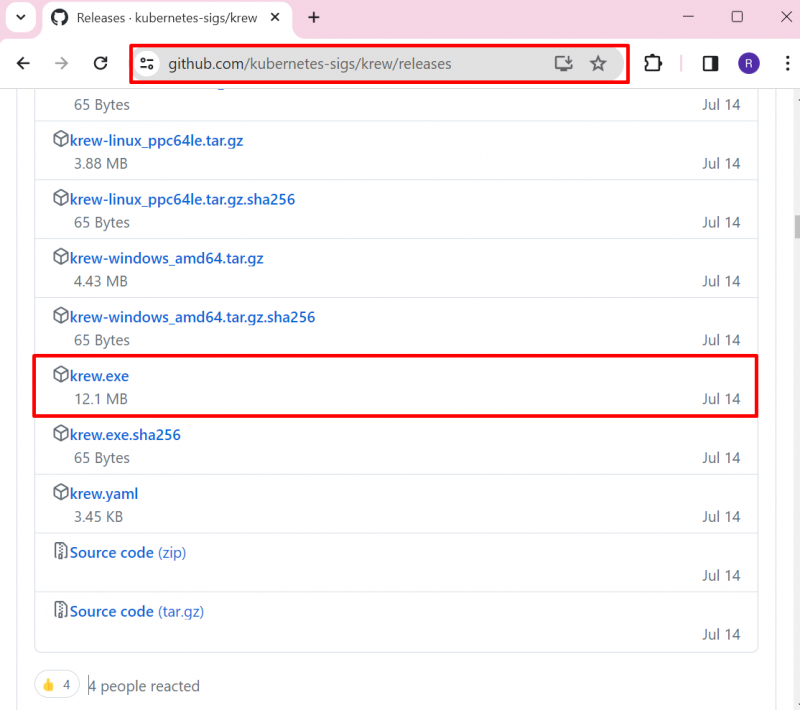

Vaihe 1: Lataa 'krew.exe' -tiedosto

Siirry ensin krew-julkaisujen virkailijaan sivu ja lataa 'krew.exe'-tiedosto:

—————————————————————————————————————————--

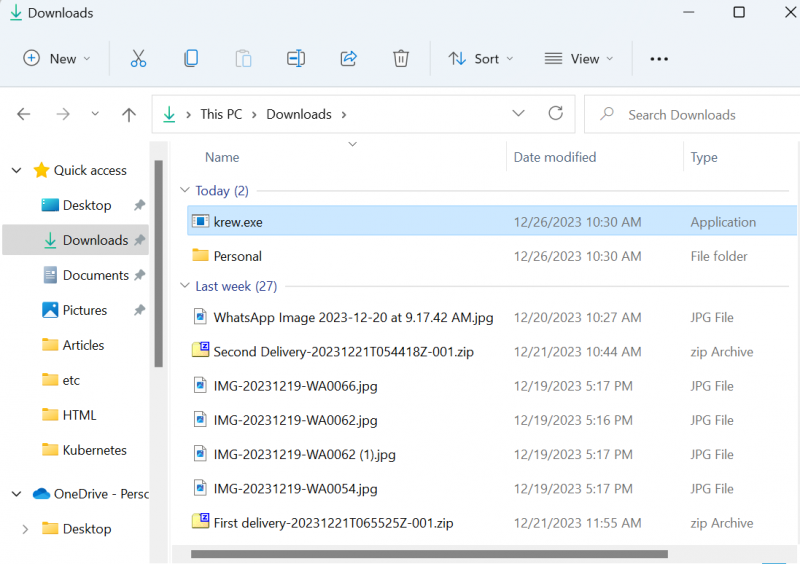

Oletuksena krew ladataan ' Lataukset ”kansio:

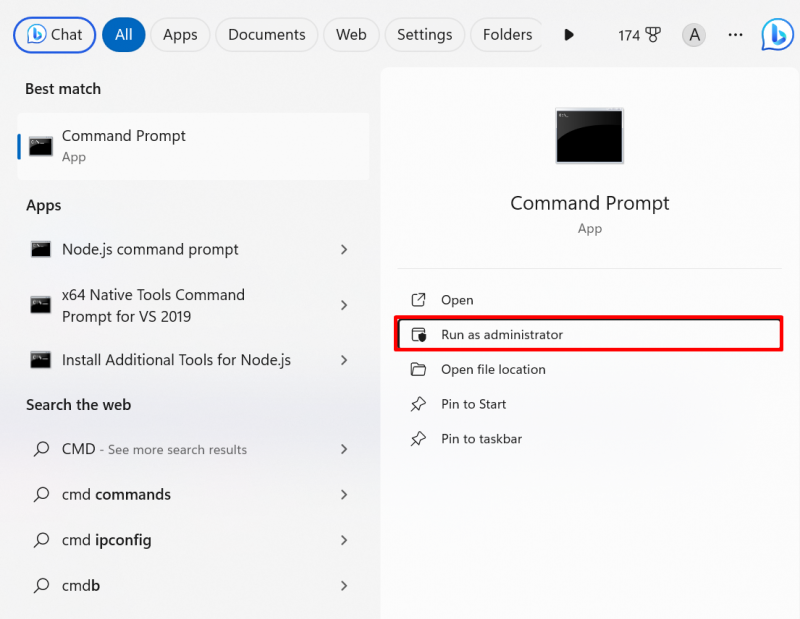

Vaihe 2: Käynnistä komentokehote

Avaa komentokehote järjestelmänvalvojan oikeuksilla ' Aloittaa ”valikko:

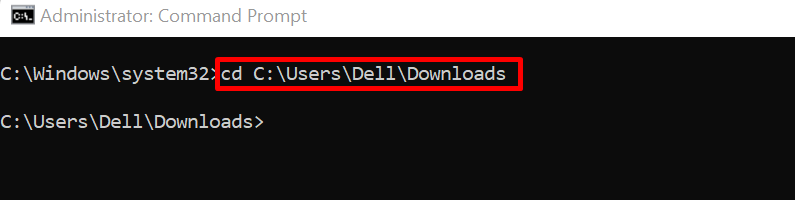

Vaihe 3: Asenna Krew

Siirry hakemistoon, jossa ' blood.exe ” tiedosto on ladattu:

CD C:\Käyttäjät\Dell\Lataukset

Käytä seuraavaksi alla olevaa komentoa asentaaksesi krew Windowsiin:

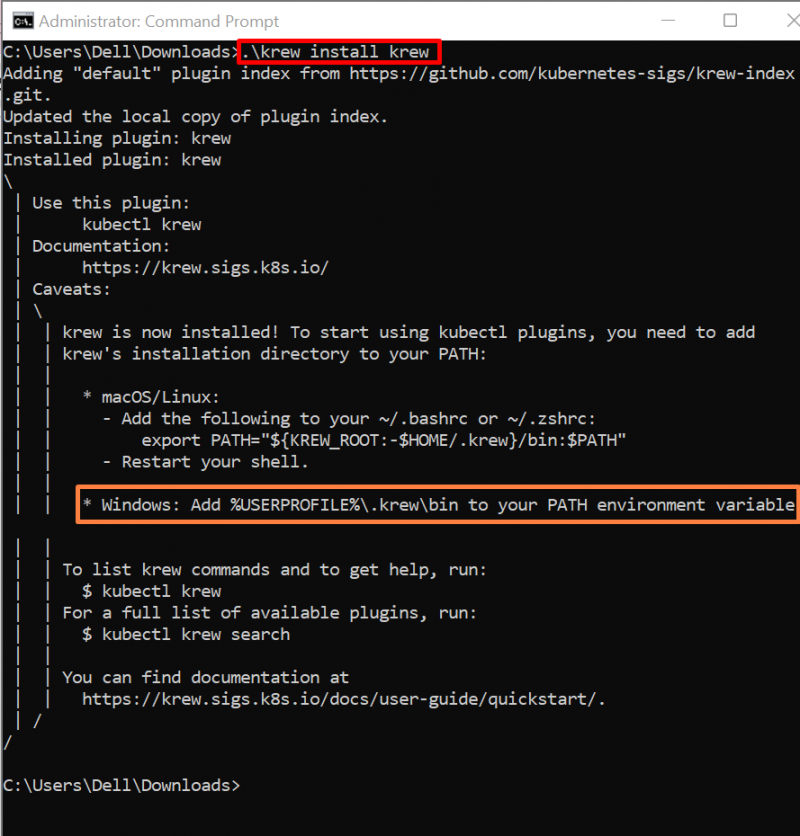

.\veri Asentaa verta Yllä oleva komento asentaa krew-ohjelman käyttäjähakemistoon ' C:\Users\

Vaihe 4: Lisää Krew Windows Pathiin

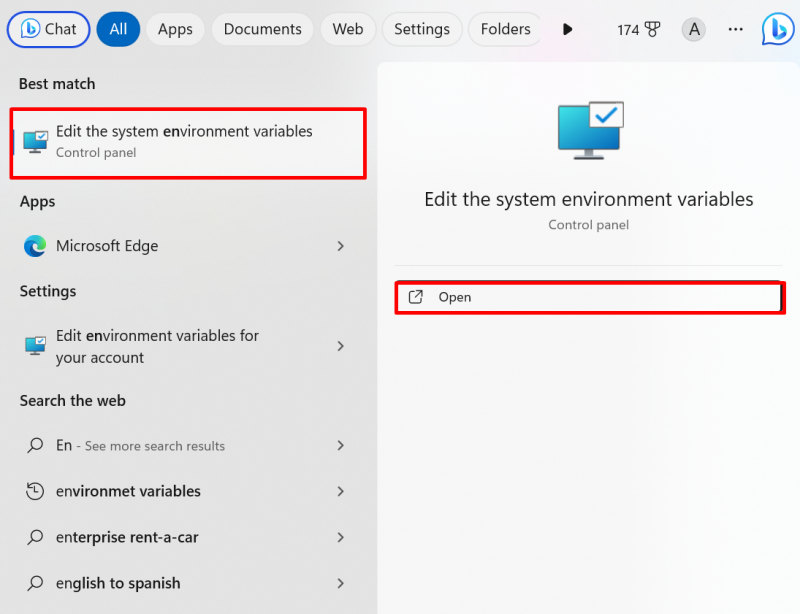

Käyttääkseen Krew-komentoja Windowsin komentoriviltä, käyttäjien on lisättävä krew Windows-polkuun. Voit tehdä sen etsimällä ' Ympäristömuuttuja ” Käynnistä-valikosta ja käynnistä alla korostetut asetukset:

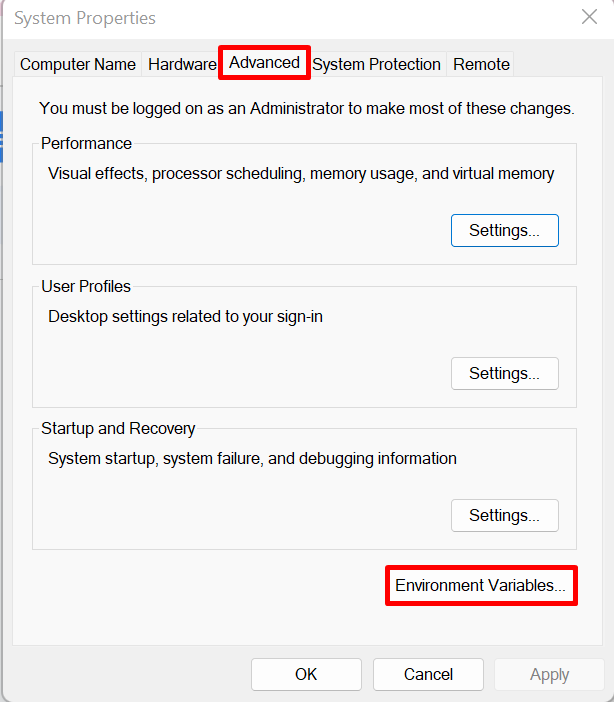

Kohdasta ' Pitkälle kehittynyt ' -välilehti, avaa 'Ympäristömuuttujat' -asetukset:

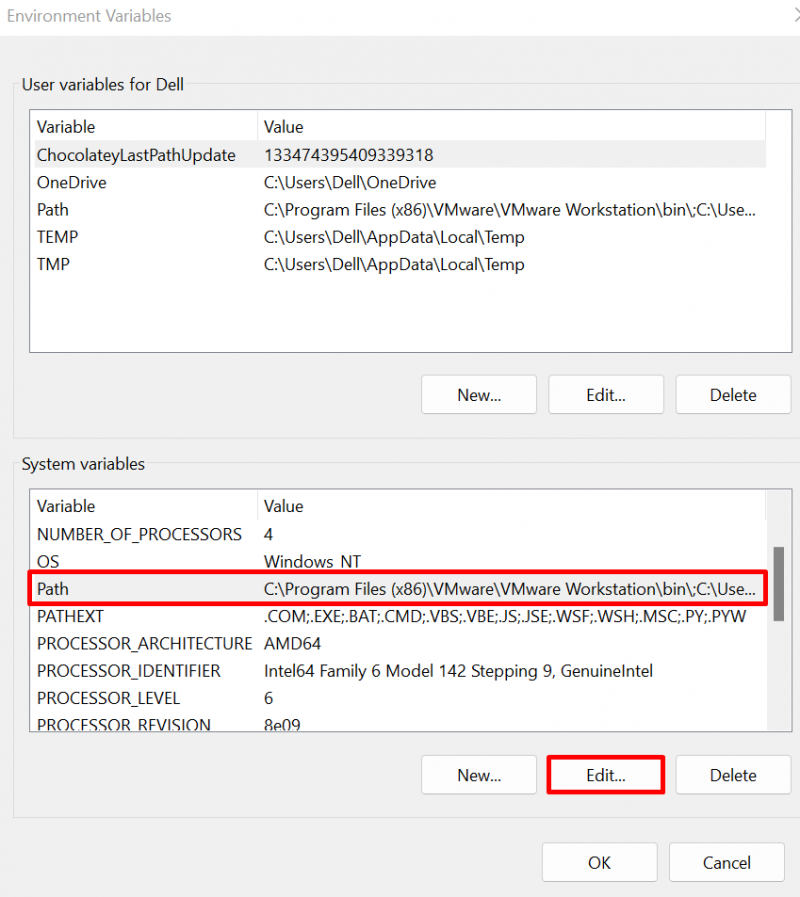

Valitse ' Polku ' muuttuja ja paina ' Muokata ”-painike:

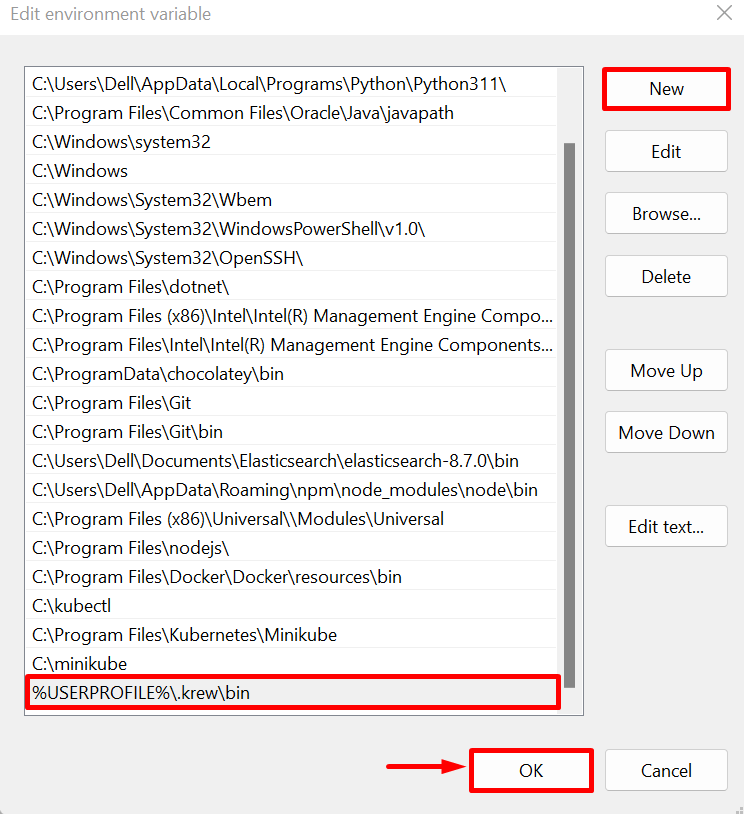

Paina ' Uusi ' -painiketta lisätäksesi polun, liitä ' C:\Users\

Vaihe 5: Vahvistus

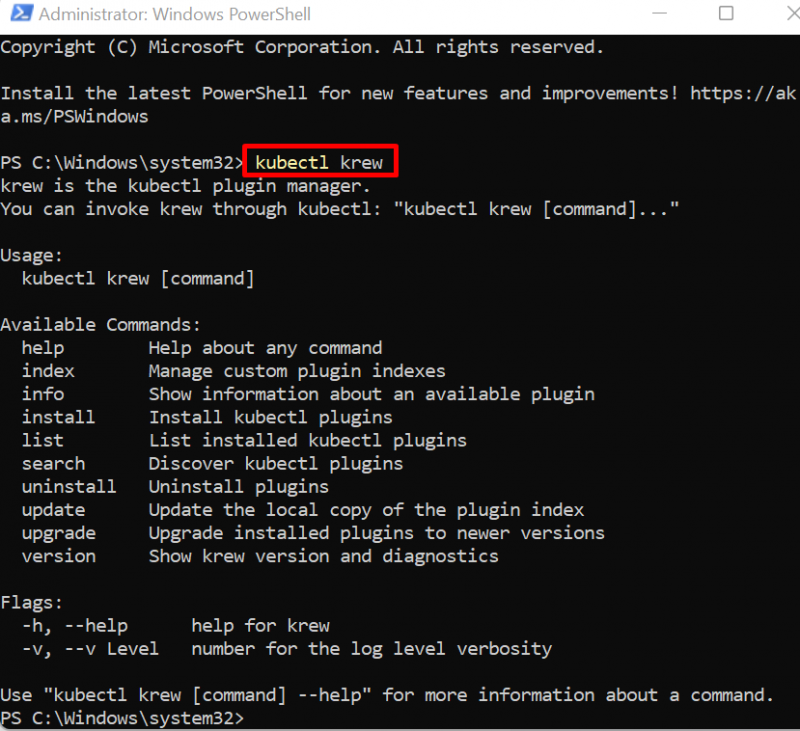

Sulje nyt kaikki Windows-päätteet ja käynnistä komentokehote tai PowerShell. Suorita sitten alla oleva komento tarkistaaksesi, onko krew asennettu vai ei:

kubectl vertaTulos osoittaa, että krew on asennettu onnistuneesti järjestelmään:

Purkaa Kubernetes Secret View-Secret -paketin avulla

Jos haluat purkaa salaisuuden view-secret-paketilla, asenna salaisuus ensin käyttämällä krew-ohjelmaa. Käytä sen jälkeen ' kubectl view-secret

Vaihe 1: Asenna View-Secret Package

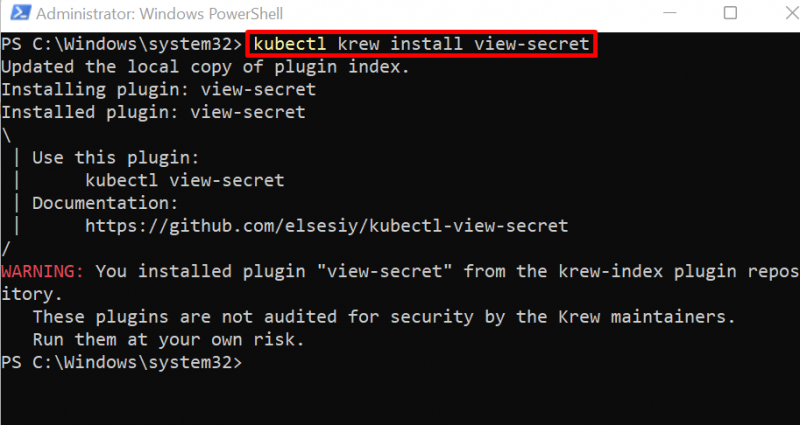

Asenna view-secret-paketti käyttämällä Kubectl krew -laajennusta alla olevan kuvan mukaisesti:

kubectl verta Asentaa näkemys-salaisuusNäet, että olemme asentaneet view-secret-paketin. Ohita myös alla oleva varoitus:

Vaihe 2: Näytä Kubernetes Secret

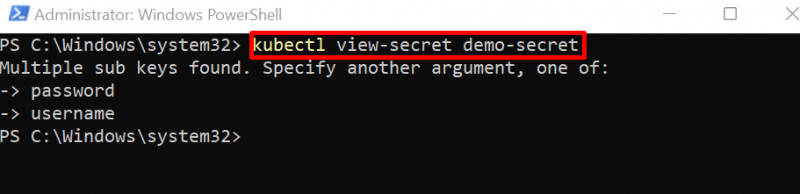

Seuraavaksi voit tarkastella Kubernetes-dekoodattua salaisuutta käyttämällä ' kubectl view-secret

Tässä tulos näyttää, että nykyinen salaisuus sisältää kaksi muuttujaa. Nähdäkseen dekoodatun arvon käyttäjän on määritettävä myös muuttujan nimi komennossa:

Vaihe 3: Dekoodaa salaisuus

Voit purkaa salaisen arvon käyttämällä ' kubectl view-secret

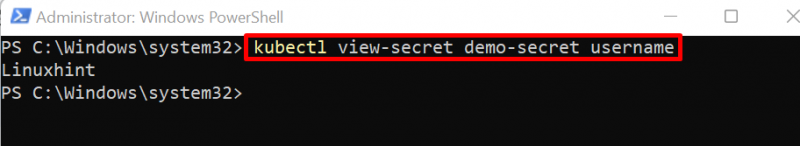

Tässä olemme purkaneet käyttäjänimen:

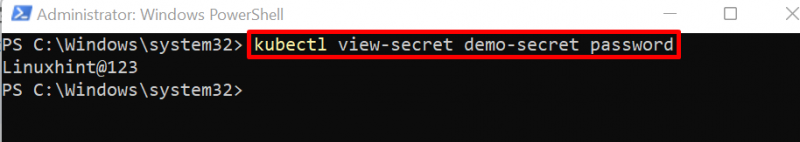

Muuttamalla muuttujan nimeä yllä olevassa komennossa, olemme saaneet salasanan alla olevan kuvan mukaisesti:

kubectl view-secret demo-salainen salasana

Kyse on salaisuuden purkamisesta Kubernetesissa.

Johtopäätös

Saadaksesi dekoodatun salaisuuden Kubernetesissa, käytä ensin salaisia tietoja json-muodossa 'kubectl get secret' -komennolla. Tämä komento näyttää base64:ään koodatut salaiset tiedot. Käytä tietojen purkamiseen ' echo