Tämä blogi osoittaa:

- Kuinka asentaa Hashcat Kali Linuxiin?

- Kuinka käyttää Hashcatia Kali Linuxissa?

- Bonusvinkki: Kaliin sanalistojen käyttäminen salasanan murtamiseen

- Johtopäätös

Kuinka asentaa Hashcat Kali Linuxiin?

Hashcat on eettinen hakkerointityökalu, jota kyberturvallisuuden ammattilaiset käyttävät salasanojen murtamiseen. Se käyttää raakaa voimaa ja monia muita tiivistysalgoritmeja tiivisteiden murtamiseen tai muuntamiseen salasanoiksi. Tätä tarkoitusta varten se käyttää erilaisia hyökkäysmuotoja. Hashcat on esiasennettu Kali Linuxiin. Jos sitä ei ole asennettu Kaliin, asenna se noudattamalla alla olevia ohjeita.

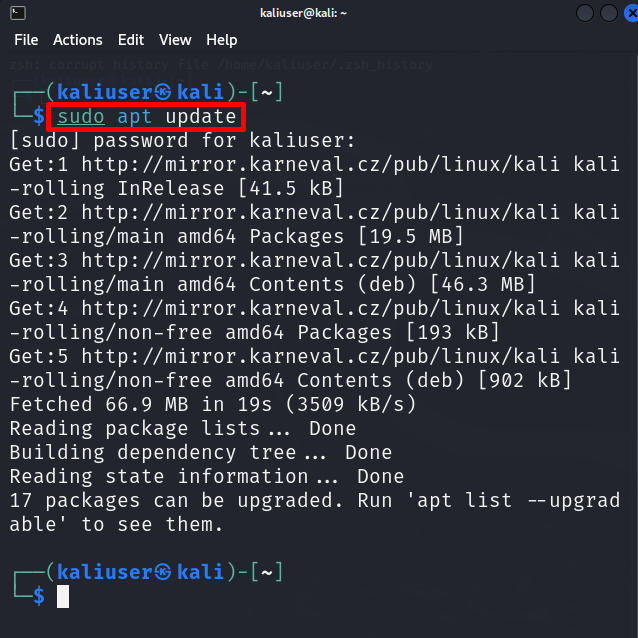

Vaihe 1: Päivitä Kali

Päivitä ensin Kali uusimpaan liikkuvaan julkaisuun käyttämällä ' osuva päivitys 'komento:

sudo osuva päivitys

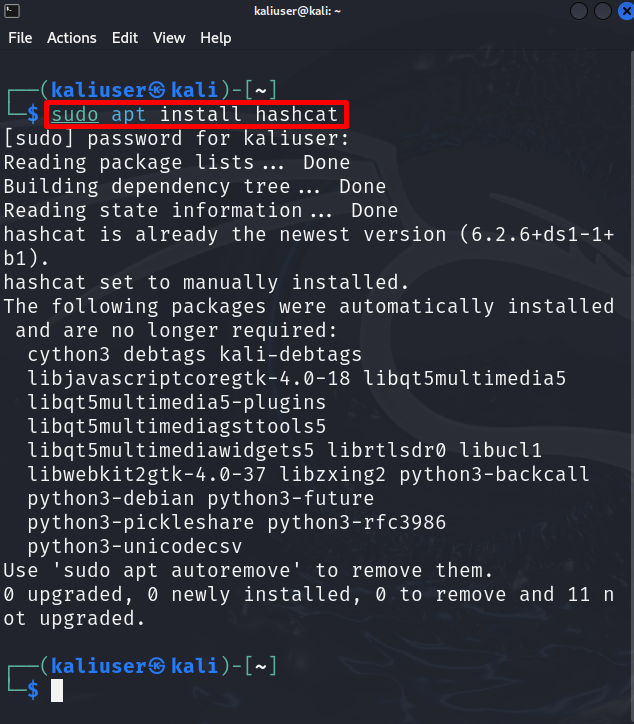

Vaihe 2: Asenna Hashcat

Asenna nyt hashcat-paketti Kaliin käyttämällä ' apt install hashcat 'komento:

sudo apt Asentaa hashcat

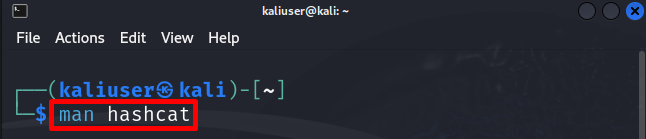

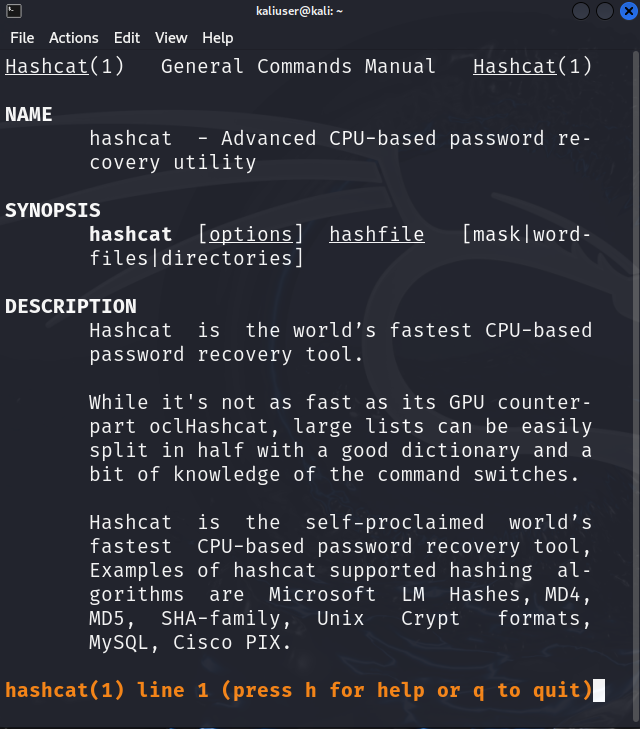

Vaihe 3: Tarkista Hashcat-opas

Tarkistaaksesi tiivistysalgoritmikoodin tai valitaksesi hashcatin hyökkäystilat, tarkista sen käyttöohje alla olevalla komennolla:

mies hashcat

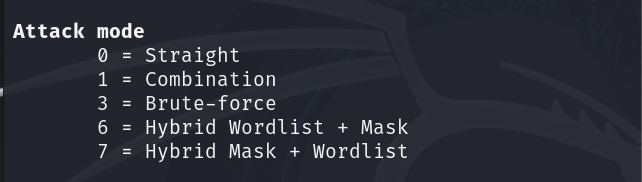

Hyökkäävä tila

Täällä voit nähdä erilaisia hyökkäystiloja, jotka ovat käytettävissä hashcat-työkalussa. Näiden tilojen lyhyt kuvaus on seuraava:

- Suoraan: Yritä murtaa salasana toimitetusta sanaluettelosta.

- Yhdistelmä: Yritä murtaa salasanoja yhdistämällä sanoja useista sanalistoista.

- Raaka voima: Se käyttää raa'an voiman tekniikkaa ja kokeilee jokaista hahmoa toimitetusta merkkijoukosta.

- Hybridi sanalista + maski: Se yhdistää sanalistan ja maskin

- Hybridimaski + sanalista: Se yhdistää myös maskin ja sanalistan.

- Yhdistyksen hyökkäys: Se käyttää vihjeiden yhdistelmiä, jotka liittyvät tiettyyn käyttäjän salasanaan tai kenttään, kuten käyttäjänimi, henkilötiedot tai tiedostonimi:

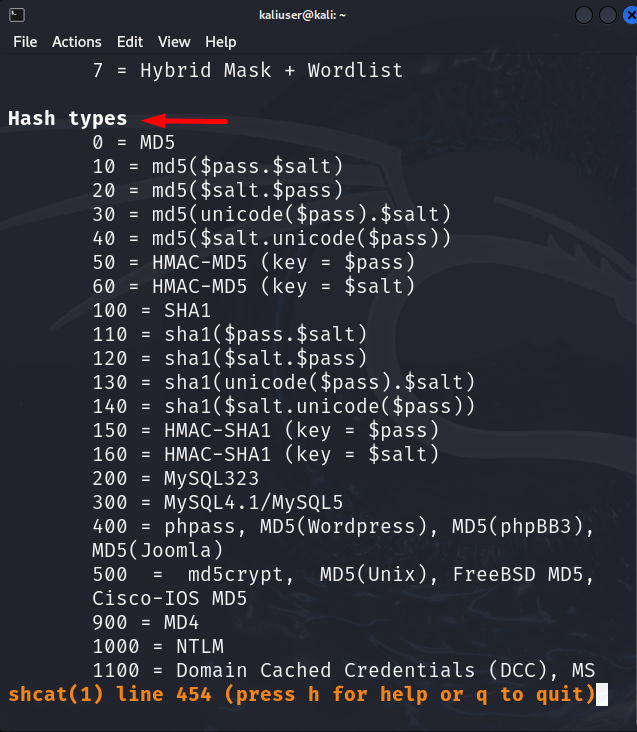

Hash-tyypit

Hash-tyypit, jotka on krakattu, on ilmoitettu Hash-tyypeissä. Hajautustyypin koodia käytetään tiivistetyn salasanan murtamiseen:

Kuinka käyttää Hashcatia Kali Linuxissa?

Hashcat käyttää Kali Linuxissa suorittimen ja grafiikkasuorittimen keksejä, jotka murtavat salasanan tehokkaasti toimitetuista tiivisteistä. Jos käytät Kali Linuxia virtuaalikoneessa, et voi käyttää täysin GPU-krakkereita. Hashcat toimii kuitenkin hyvin myös CPU-tilassa. Käyttääkseen hashcatia joko Kali-järjestelmässä tai Kali-virtuaalikoneessa, käyttäjällä on oltava vähintään 4-8 Gt RAM-muistia.

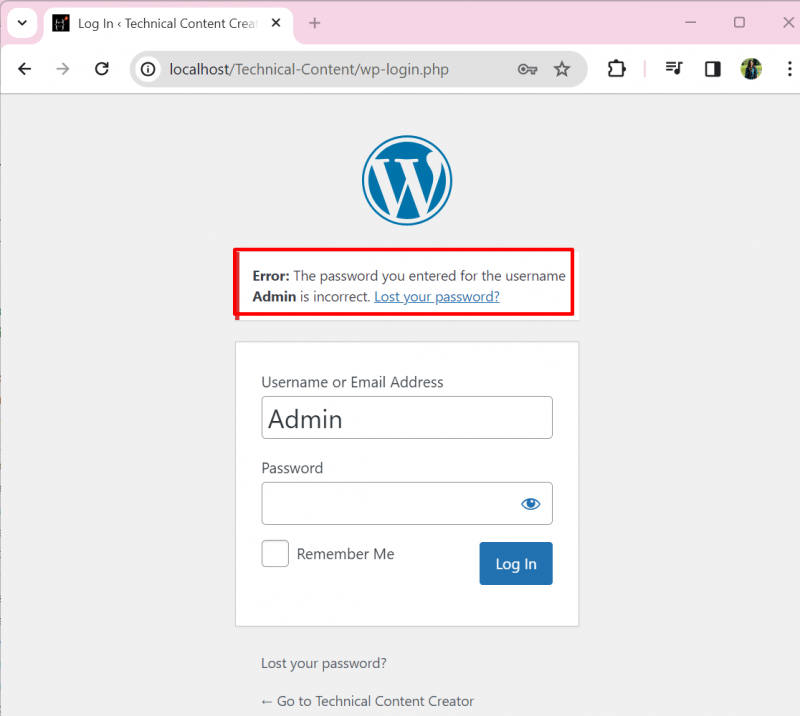

Yritetään ymmärtää Hashcatin käyttöä salasanan hakkerointiin ottamalla esimerkki WordPress-verkkosivustosta. Oletetaan, että käyttäjä unohtaa järjestelmänvalvojan tilin salasanan eikä voi nyt käyttää verkkosivuston hallintapaneelia alla olevan kuvan mukaisesti:

Nyt käytämme hashcat-työkalua palauttamaan WordPress-verkkosivuston ylläpitäjän unohtuneen salasanan. Noudata alla olevia ohjeita saadaksesi oikean esittelyn.

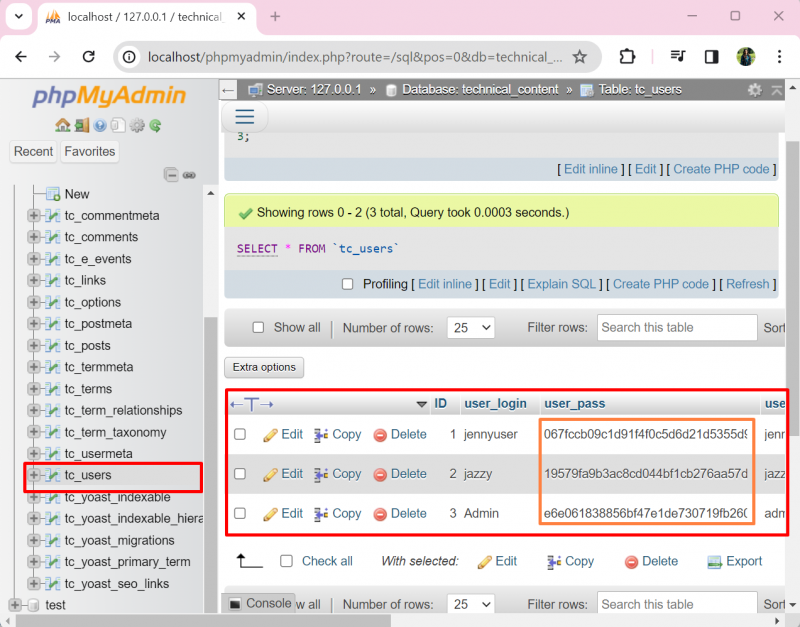

Vaihe 1: Hanki tiivistetty salasana

Admin-käyttäjillä on ehdottomasti pääsy WordPress-tietokantaan. Otetaan tietokannasta verkkosivustojen käyttäjien salatut hajautetut salasanat:

Vaihe 2: Tallenna tiivistetty salasana tekstitiedostoon

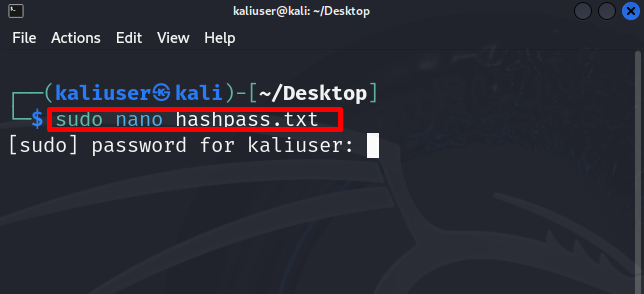

Tallenna seuraavaksi salasanat tekstitiedostoon. Täällä luomme ' hashpass.txt ' tiedosto ' Työpöytä ”-hakemistoon nanoeditorilla:

sudo nano hashpass.txt

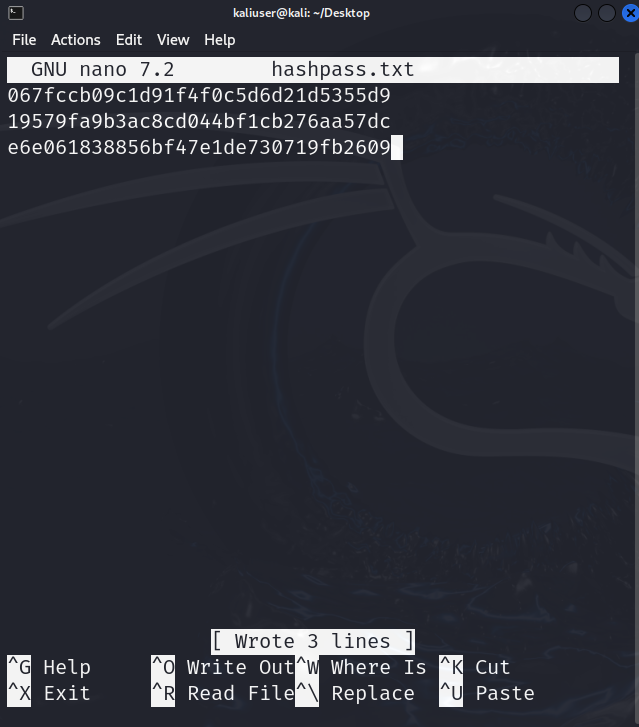

Tallenna salasana, joka on muunnettu tiivisteiksi ' hashpass.txt ” tiedosto. Esittelyä varten olemme tallentaneet kolme salasanaa, jotka on jo muutettu tiivistetyksi ' MD5 ”tiivistysalgoritmi:

Tallenna tiedosto painamalla ' CTRL+S ' ja sammuttaaksesi editorin, käytä ' CTRL+X ”.

Vaihe 3: Tarjoa sanaluettelosanakirja

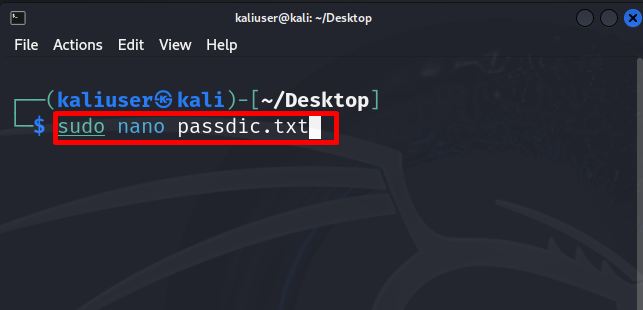

Anna seuraavaksi sanaluettelosanakirja, josta hashcat yrittää sovittaa sanojen tiivisteet '' hashpass.txt ” tiedosto. Esittelyä varten luomme oman sanalistan, joka sisältää 12 erilaista salasanaa:

sudo nano passdic.txt

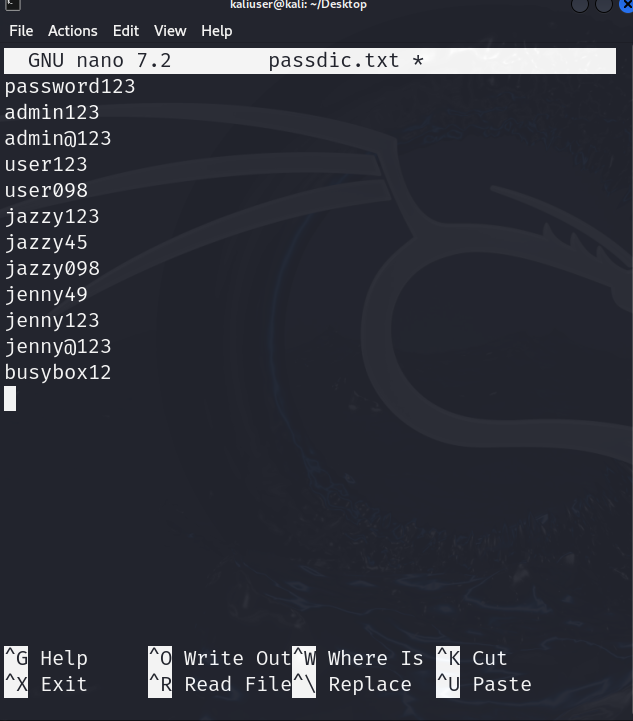

Täällä olemme tallentaneet erilaisia salasanojen yhdistelmiä ' passdic.txt ”sanalista. Käyttäjä voi myös käyttää Kalin toimittamaa sanalistaa, joka on selitetty alla:

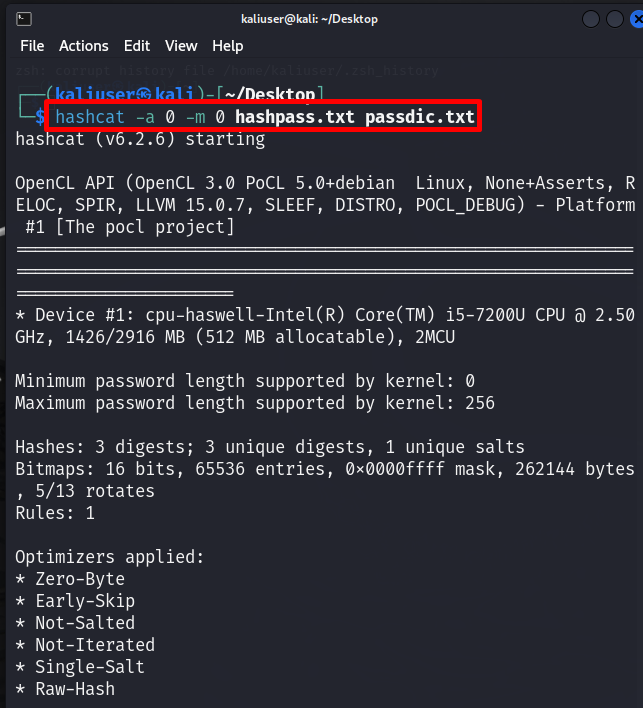

Vaihe 4: murtaa salasana

Murta nyt salasana käyttämällä ' hashcat -a

Täällä, ' -a 0 ' tarkoittaa, että olemme käyttäneet' Suora hyökkäysmuoto ' ja ' -m 0 ” tarkoittaa, että muunnamme MD5-tiivisteet salasanoiksi. Joten käytämme ' MD5 ' hajautusalgoritmi vastaamaan '' hashpass.txt ' annettuun sanaluetteloon (passdic.txt):

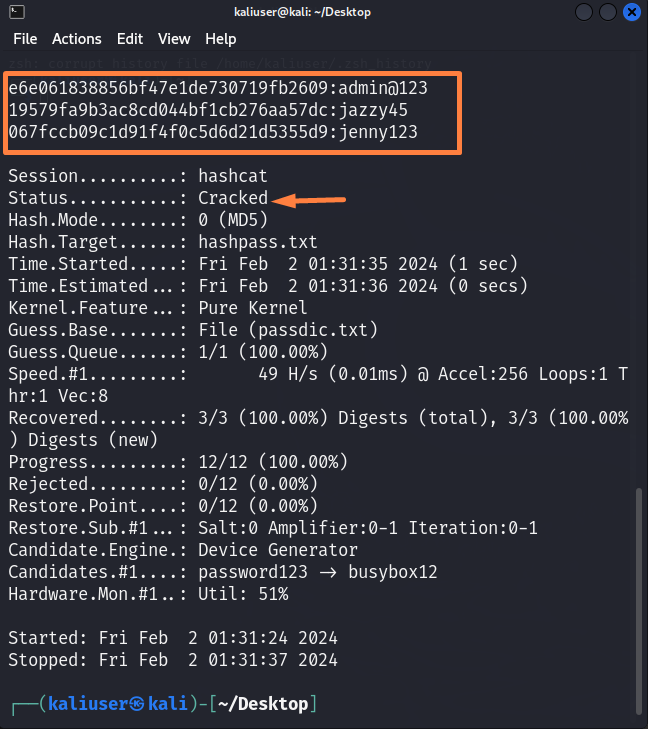

Tässä voit nähdä, että olemme murtaneet verkkosivuston salasanan tehokkaasti toimitetuista salasanahajauksista:

Vaihe 5: Vahvistus

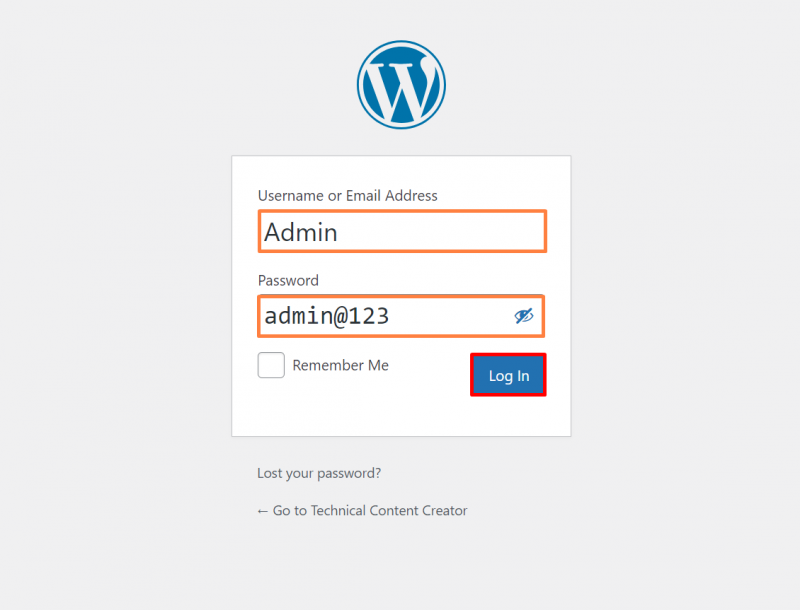

Kokeillaan vahvistusta varten järjestelmänvalvojan salasanaa ' admin@123 ' päästäksesi WordPress-sivustolle:

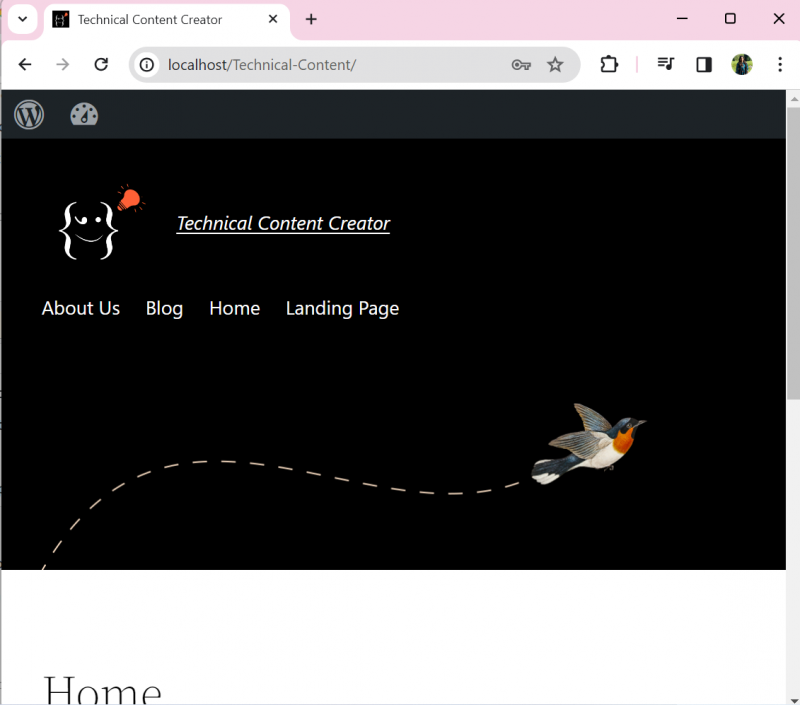

Täällä voit nähdä, että olemme onnistuneesti palauttaneet unohtuneen salasanan Kaliin hashcat-työkalulla:

Bonusvinkki: Kaliin sanalistojen käyttäminen salasanan murtamiseen

Kali Linux tarjoaa myös esiasennetun sanalistan, jota käytetään erityyppisten salasanojen murtamiseen. Tämä sanaluettelo sisältää miljoonia sanoja ja salasanayhdistelmiä. Kaliin käyttäminen rockyou.txt ” sanalista salasanan murtamiseen, seuraa alla olevia ohjeita.

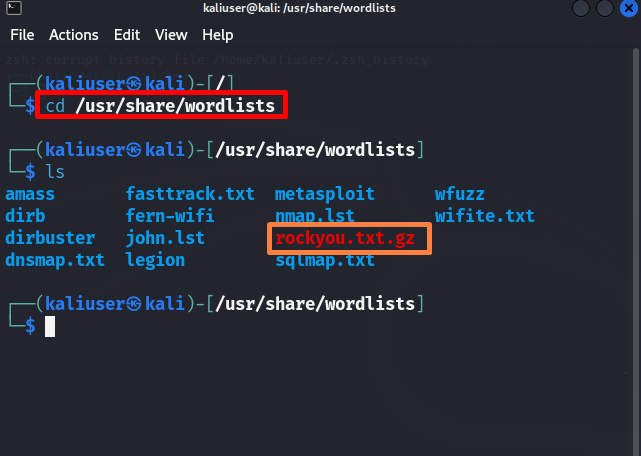

Vaihe 1: Avaa 'sanalistat' -hakemisto

Avataksesi ' sanalistoja ' hakemistossa, käytä annettua komentoa:

CD / usr / Jaa / sanalistojaSuorita seuraavaksi ' ls ' nähdäksesi kaikki Kali's -sovelluksen tiedostot ja hakemistot' sanalistoja ”hakemistosta. Täällä on saatavilla erilaisia salasanoja tai sanaluetteloita. Voit seurata tavallisia tai suoria salasanoja, kuten käyttäjätilien salasanoja, käyttämällä ' rockyou.txt 'tiedosto:

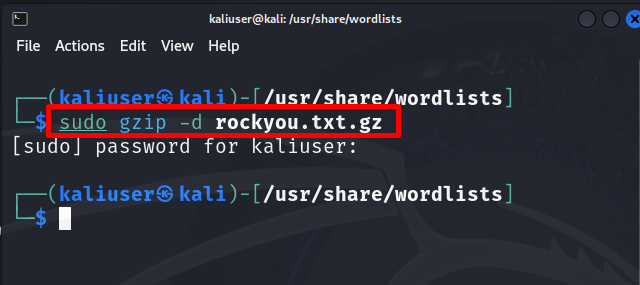

Vaihe 2: Pura rockyou.txt.gz-tiedosto

Käyttääksesi ' rockyou.txt '-tiedosto hashcat-työkalussa, pura ensin tiedosto käyttämällä ' gzip -d rockyou.txt.gz ”komento. Tämä toimenpide saattaa edellyttää ' sudo ”käyttäjäoikeudet:

sudo gzip -d rockyou.txt.gz

Vaihe 3: murtaa salasana

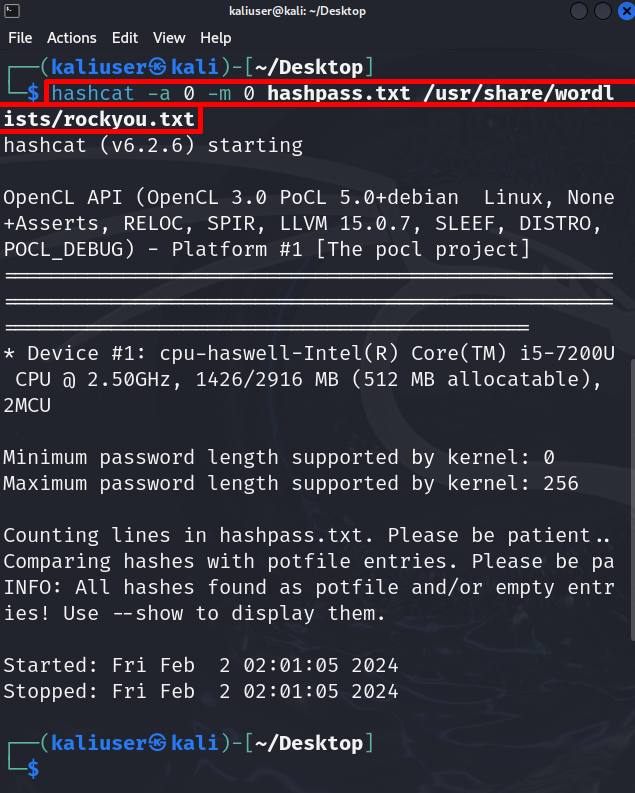

Käytä nyt hashcat-komentoa murtaaksesi salasana.

hashcat -a 0 -m 0 hashpass.txt / usr / Jaa / sanalistoja / rockyou.txtTässä näet, että tällä kertaa olemme käyttäneet ' rockyou.txt ”-tiedosto henkilökohtaisen sanalistan sijaan:

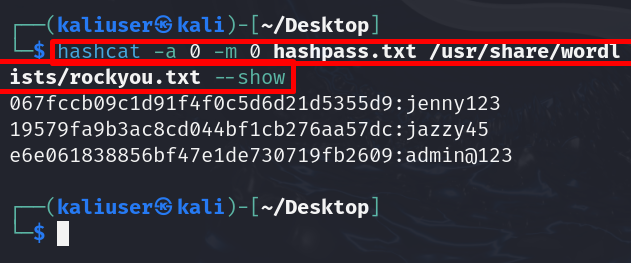

Yllä olevassa tulosteessa näet, että tiivisteet löytyvät, mutta niitä ei voi tarkastella. Nähdäksesi tiivisteet lisäämällä ' -näytä ” -vaihtoehto hashcat-komennossa:

hashcat -a 0 -m 0 hashpass.txt / usr / Jaa / sanalistoja / rockyou.txt --näytä

Olemme kehittäneet hashcatin käyttöä Kali Linuxissa.

Johtopäätös

Jos haluat käyttää hashcat-työkalua Kali Linuxissa, tallenna ensin salasanat, jotka muunnettiin tiivisteiksi ' .txt ”tekstitiedosto. Yhdistä sen jälkeen salasanatiivisteet sanaluettelotekstitiedostoon, kuten Kalin sanalistatiedostoon ' rockyou.txt ” tiedosto. Käytä tähän tarkoitukseen yksinkertaisesti ' hashcat -a